Dévoiler les ombres

Une plongée approfondie dans le piratage éthique, les groupes de hackers et l'héritage de B13

Introduction:

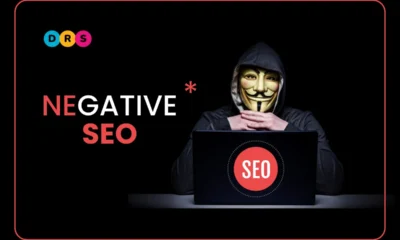

Embarquez pour un voyage à travers le labyrinthe de la cyber-sécurité dévoile une dichotomie entre les hackers éthiques et contraires à l’éthique. Plonger dans les subtilités des hackers black hat et white hat, leurs objectifs, leurs cibles et le paysage diversifié des groupes de hackers fournit des informations essentielles sur la dynamique du domaine numérique.

JE. La dualité du piratage : dans le monde clandestin du piratage informatique, les motivations vont de l'intention néfaste à la responsabilité éthique.

A. Pirates au chapeau noir :

- Objectifs : Les pirates informatiques au chapeau noir opèrent avec des intentions malveillantes, recherchant un gain personnel par le biais d'activités telles que des violations de données.

- Cibles : les individus, les organisations et même les systèmes gouvernementaux peuvent devenir la proie des pirates informatiques.

- Motivations : Gain financier, poursuite d’agendas politiques et chaos qu’ils peuvent semer.

B. Pirates White Hat :

- Objectifs : à l’opposé, les hackers au chapeau blanc visent à améliorer éthiquement sécurité et se protéger contre les cybermenaces.

- Cibles : elles se concentrent sur l’identification des vulnérabilités des systèmes afin de prévenir les menaces potentielles.

- Motivations : Les pirates informatiques au chapeau blanc sont motivés par les progrès de la cybersécurité et par un sens de la responsabilité éthique.

II. Groupes de hackers : le paysage des hackers est diversifié et englobe des groupes aux objectifs et motivations variés.

A. Anonyme :

- Objectifs : L'activisme et la lutte contre la censure sont au premier plan du programme d'Anonymous.

- Cibles : Les gouvernements et les entreprises deviennent le point central de leurs actions.

- Motivations : La défense de la justice sociale et de la libre circulation de l'information est le moteur des activités d'Anonymous.

B. Escouade de Lézards :

- Objectifs : Lizard Squad est connu pour ses actions perturbatrices, recherchant souvent l'attention.

- Cibles : Les réseaux de jeux et les plateformes de médias sociaux se retrouvent victimes de leurs perturbations.

- Motivations : Le groupe se nourrit de la notoriété et du chaos qu'elle crée dans l'espace numérique.

III. L'énigme du B13 :

Un arrière-plan:

- Identité : B13, un Hacker tunisien avec un personnage mystérieux.

- Héritage : La violation audacieuse du système Iron Dome par B13 témoigne de son impact sur le paysage de la cybersécurité.

B.Impact :

- Symbole d'espoir : B13 apparaît comme un symbole d'espoir, inspirant particulièrement les Palestiniens dans leur lutte.

- Changeur de donne : les actions de B13 modifient la la cyber-sécurité narratif, mettant en valeur le potentiel de la détermination et de l’expertise.

Conclusion:

Alors que nous parcourons le paysage complexe du hacking, la figure énigmatique de B13, un hacker tunisien, émerge avec un héritage qui transcende les frontières. Sa brèche audacieuse témoigne du pouvoir de la détermination et de l’expertise, offrant espoir et inspiration face à l’adversité. Dans le domaine en constante évolution de la cybersécurité, l’héritage du B13 perdure en tant que symbole de résilience et de poursuite inébranlable de la justice.